¿Por qué no puedo iniciar sesión en mi router con la contraseña correcta?

Es posible que muchos usuarios se hayan encontrado con este problema anteriormente: a pesar de introducir repetidamente la contraseña correcta, no pueden iniciar sesión en el router.

No se sorprenda: la ventana de inicio de sesión se ha bloqueado automáticamente para proteger el router de los ciberataques.

Esta situación se da con mayor frecuencia en dispositivos que tienen una IP pública. Dado que las direcciones IP públicas pueden visitarse desde cualquier ordenador, los dispositivos de estas redes se han convertido cada vez más en objetivo de atacantes maliciosos.

Empezarían utilizando una herramienta para escanear puertos web estándar como el 80 y el 443. Mediante métodos exhaustivos de fuerza bruta, los atacantes intentarían iniciar sesión utilizando diferentes contraseñas para intentar descifrar la cuenta.

Si pudieras acceder a un router a través de TELNET/SSH, verías una ventana de diálogo como la de la imagen siguiente:

Intentar más de 10 000 inicios de sesión no lleva mucho tiempo, y la herramienta de aplicación puede funcionar automáticamente día y noche, hasta que encuentra el nombre de usuario y la contraseña correctos.

Como se ha mencionado anteriormente, para evitar que el dispositivo sea atacado continuamente, el sistema bloquea la ventana de inicio de sesión.

A los usuarios que dependen de una IP pública, se les recomienda encarecidamente que implementen una estrategia de protección, fundamentalmente para evitar que personas no confiables accedan al dispositivo.

Las sugerencias son las siguientes:

1. Desactivar los inicios de sesión remotos innecesarios.

Por ejemplo, normalmente solo utilizo la interfaz de usuario web para acceder al dispositivo, por lo que, con el acceso remoto SSH/TELNET/HTTP desactivado, la única opción que queda para acceder es HTTPS.

Esto reduce las oportunidades de inicio de sesión para personas no deseadas.

2. Establezca una lista de permitidos (antes denominada «lista blanca») para que solo las personas de confianza puedan acceder al dispositivo.

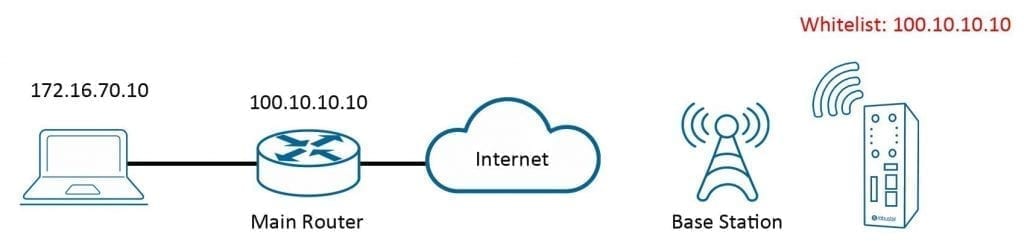

Cuando establezca una dirección en la lista de permitidos, tenga en cuenta que la IP debe ser la IP de salida, no su host interno.

En el ejemplo de topología que se muestra a continuación, se puede ver que la lista de permitidos aprueba la IP 100.10.10.10, que es el router IP principal de la oficina utilizado para comunicarse con una red pública, y no la IP del host 172.16.70.10.

3. Cambie el puerto del servidor web a un puerto desconocido. 80 y 443 son los puertos estándar de los servicios web, que los atacantes suelen escanear.

Al combinar este enfoque con el primer paso (dejar solo https para el acceso y cambiar a un puerto que solo conozcan las personas de confianza), los visitantes malintencionados no podrán acceder al servicio web del dispositivo porque no conocen el puerto.

Por ejemplo, se establece en 47008 al acceder a este dispositivo. Por lo tanto, la dirección sería https://xx.xx.xx.xx:47008.