正しいパスワードでルーターにログインできないのはなぜですか?

多くのユーザーが過去にこの問題に遭遇したことがあるでしょう——正しいパスワードを繰り返し入力しても、ルーターにログインできないのです。

驚かないでください——ログイン画面はサイバー攻撃からルーターを保護するため、自動的にロックダウンされています。

この状況は、パブリックにアクセス可能なIPアドレスを持つデバイスで最も頻繁に発生します。パブリックIPアドレスはあらゆるコンピュータからアクセス可能なため、これらのネットワーク上のデバイスは悪意のある攻撃者の標的となるケースが増加しています。

攻撃者はまず、80や443といった標準的なWebポートをスキャンするツールを使用します。攻撃者は網羅的なブルートフォース手法を用い、様々なパスワードでログインを試み、アカウントの解読を試みます。

TELNET/SSHでルーターにアクセスできた場合、下図のようなダイアログウィンドウが表示されます:

1万回以上のログイン試行は短時間で完了し、アプリケーションツールは正しいユーザー名とパスワードが見つかるまで昼夜を問わず自動実行される。

前述の通り、デバイスが継続的に攻撃されるのを防ぐため、システムはログイン画面をロックします。

パブリックIPに依存するユーザーには、信頼できない第三者がデバイスにアクセスするのを根本的に防止する保護策の実施を強く推奨します。

提案は以下の通りです:

1.不要なリモートログインを無効化する

例えば、私は通常デバイスへのアクセスにWebUIのみを使用するため、SSH/TELNET/HTTPによるリモートアクセスが無効化されている場合、アクセス手段として残される唯一の選択肢はHTTPSとなります。

これにより、望ましくない者によるログインの機会が減少します。

2. 許可リスト(旧称「ホワイトリスト」)を設定し、信頼できる人物のみがデバイスにアクセスできるようにします。

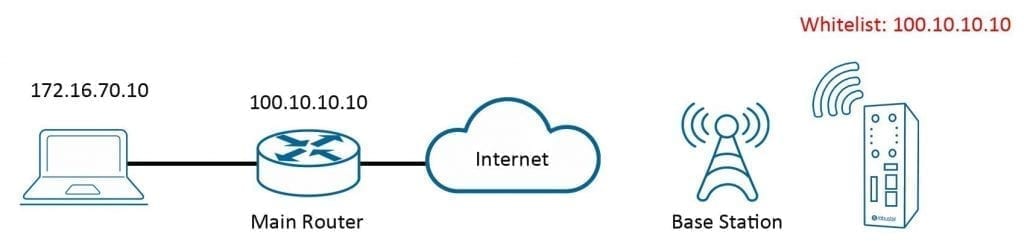

許可リストのアドレスを設定する際は、IPアドレスが内部ホストではなく、外部向けIPアドレスであることにご注意ください。

以下のトポロジー例では、許可リストがIP 100.10.10.10を承認していることがわかります。これは、パブリックネットワークとの通信に使用されるオフィスのメインIPルーターであり、ホストIP 172.16.70.10ではありません。

3. Webサーバーのポートを未知のポートに変更する。80番と443番は標準的なWebサービスポートであり、攻撃者が通常スキャンする対象である。

この手法を最初のステップ(アクセスにはhttpsのみを許可し、信頼できる人物のみが知るポートに変更する)と組み合わせることで、悪意のある訪問者はポートを知らないため、デバイスのWebサービスにアクセスできなくなります。

例えば、このデバイスにアクセスする際には47008に設定されます。したがって、アドレスはhttps://xx.xx.xx.xx:47008となります。