Überwachung von Kühlcontainern in einem vertrauenswürdigen Schifffahrtsnetzwerk: Sicherer BAPLIE-Austausch mit dem MG460

Ein Anwendungsbeispiel für Robustel

Anwendungsbeispiel – Wissenswertes auf einen Blick

Industrie

Seeschifffahrt (Handelsschiffe)

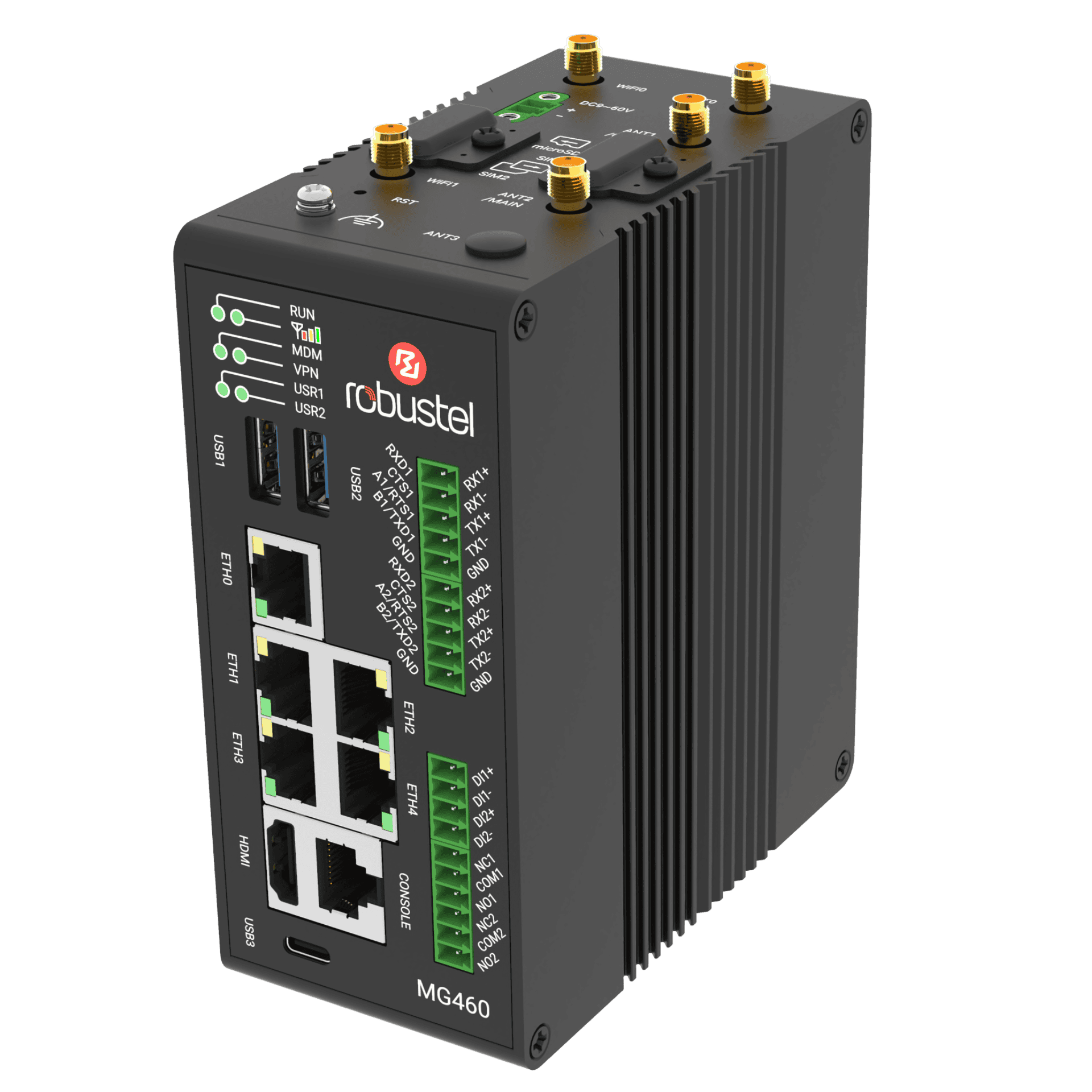

Produkt(e)

MG460-Gateway mit MG Core; RCMS (RobustLink, RobustVPN); optionale Edge-Datenverarbeitung, wo dies sinnvoll ist

Herausforderungen

Der Überwachungsserver für Kühlcontainer eines Schiffes benötigt die BAPLIE-Datei (Bay Plan Logistical Information Exchange) vom Ladungs-PC des Schiffes, um jeden Kühlcontainer nach Laderaum, Reihe und Ebene zuzuordnen. Gemäß den einheitlichen Anforderungen E26/E27 der IACS befindet sich der Ladungs-PC innerhalb des vertrauenswürdigen Netzwerks des Schiffes, während der Überwachungsserver außerhalb dieses Netzwerks liegt. Ein direkter Zugriff verstößt gegen die Regeln für Vertrauensgrenzen und steht im Widerspruch zu den Segmentierungsgrundsätzen der IEC 61162-460.

Erwartete Ergebnisse

Ermöglichen Sie eine kontrollierte, überprüfbare Dateiübertragung über Netzwerk-Vertrauenszonen hinweg, ohne neue Bordcomputer hinzuzufügen oder Richtlinien zu lockern. Halten Sie das Überwachungssystem voll funktionsfähig und gewährleisten Sie gleichzeitig die Einhaltung der Normen IACS UR E26/E27 und IEC 61162-460. Erstellen Sie Nachweise, die internen Audits und Klassifikationsbesichtigungen standhalten.

Überwachen Sie Kühlcontainer unter Einhaltung der Vorschriften.

Containerschiffe sind auf die kontinuierliche Überwachung von Kühlcontainern angewiesen. Der Überwachungsserver stützt sich auf BAPLIE vom Ladungs-PC, sodass Alarme und Arbeitsabläufe die genaue Deckposition jedes Containers verwenden. Die jüngsten Cyber-Vorschriften haben die Art und Weise verändert, wie diese Systeme miteinander kommunizieren können: Der Ladungs-PC befindet sich nun im vertrauenswürdigen Netzwerk, der Überwachungsserver jedoch nicht.

Da IACS UR E26/E27 die Anforderungen an die Segmentierung an Bord erhöht und IEC 61162-460 definiert, wie Schiffsnetzwerke gesichert werden sollten, ist der alte Ansatz der „direkten Freigabe” nicht mehr akzeptabel. Der MG460 schafft einen kontrollierten Pfad zwischen nicht vertrauenswürdigen und vertrauenswürdigen Segmenten, sodass die BAPLIE-Übertragung fortgesetzt werden kann, ohne die Sicherheit des Schiffes zu beeinträchtigen.

Geschäftliche Herausforderungen

Schiffe setzen nun strenge Vertrauenszonen für Geschäfts-, Betriebs- und Sicherheitssysteme durch. Der Überwachungsserver für Kühlcontainer darf nicht frei im vertrauenswürdigen Netzwerk surfen, dennoch bleibt der BAPLIE-Austausch für die korrekte Zuordnung und Alarmierung von entscheidender Bedeutung.

- Durchsetzung von Vertrauensgrenzen: Neue Regeln erfordern ein vermitteltes Muster für den Datenverkehr zwischen Zonen. Eine einfache SMB-Freigabe vom Lade-PC zum Überwachungsserver ist nicht mehr konform.

- BAPLIE-Kontinuität: Die Überwachung von Kühlcontainern erfordert zeitnahe, automatisierte Aktualisierungen während Hafenaufenthalten und Ladungsoperationen, keine manuellen Kopierschritte, die zu Verzögerungen und Risiken führen.

- Überprüfbarkeit und geringstmögliche Berechtigungen: Sicherheits- und Klassifizierungsteams erwarten eine strenge Begrenzung des Umfangs, Protokollierung und den Nachweis, dass nur die BAPLIE-Übertragung zulässig ist – nichts darüber hinaus.

Lösungsübersicht

Der MG460 wird zwischen dem Segment des Überwachungsservers und dem Segment des vertrauenswürdigen Netzwerks platziert, in dem sich der Ladepc befindet. Unter Verwendung der internen demilitarisierten Zone (DMZ) und der Firewall-Richtlinie des MG460 stellt das Design einen eng gefassten Dienst für den BAPLIE-Austausch bereit. Je nach Schiffsrichtlinie kann der Ladungs-PC BAPLIE in die DMZ-Freigabe verschieben oder der Überwachungsserver kann es daraus abrufen – in beiden Fällen sind die Regeln nur an bekannte Hosts und erforderliche Ports gebunden. Die Betriebsteams verwalten die Regeln zentral und speichern vollständige Protokolle, um Audits und Überprüfungen zu unterstützen.

- DMZ-vermittelte Übertragung: Der MG460 beendet den Austausch zwischen den Zonen in seiner DMZ, sodass keine Seite direkt über Vertrauensgrenzen hinweg kommunizieren kann.

- Host- und Service-Zulassungslisten: Richtlinien beschränken die Kommunikation auf bestimmte IP-Adressen und nur auf die für die Dateikopie erforderlichen Dienste; der gesamte übrige Datenverkehr wird abgelehnt.

- Segmentierung entsprechend der Klasse: Firewall- Regeln und Netzwerktrennung spiegeln die Anforderungen der IACS UR E26/E27 an Vertrauensgrenzen wider.

- Operative Protokollierung: Verbindungsversuche , Übertragungen und Konfigurationsänderungen werden aufgezeichnet, um bei Compliance-Prüfungen als belegbare Nachweise dienen zu können.

- MG Core-Konsistenz: Vordefinierte Standardeinstellungen (Dienste sind deaktiviert, sofern nicht erforderlich) reduzieren Konfigurationsabweichungen und unterstützen wiederholbare, umfragefreundliche Konfigurationen.

Hinweis: Spezifische Datenquellen und Schnittstellen werden pro Geräteliste und klassenzugelassenem Integrationsplan definiert. Das Gateway verändert keine zertifizierten Messgeräte, sondern transportiert und schützt Daten.

Erwartete Kundenergebnisse

Eine praktische, konforme Brücke, die die Überwachung von Kühlcontainern gewährleistet, ohne die Cyberabwehr des Schiffes zu schwächen. BAPLIE bleibt verfügbar; Vertrauensgrenzen bleiben intakt und nachweisbar.

- Betriebsleiter: Während des Frachtbetriebs werden weiterhin genaue Kartierungen und Alarme durchgeführt, wodurch das Risiko für die Frachtqualität und die Interventionszeit reduziert werden.

- Netzwerk-/OT-Ingenieure: Regeln für minimale Ports und geringste Berechtigungen sowie vollständige Protokolle vereinfachen Überprüfungen, Änderungskontrollen und die Vorbereitung von Umfragen.

- Installateure/Systemintegratoren: Eine wiederverwendbare Bereitstellungsvorlage, die Ad-hoc-Ausnahmen vermeidet und die Inbetriebnahmezeit an Bord verkürzt.

- Schiffs-IT/Sicherheit: Einhaltung der Normen IACS UR E26/E27 und IEC 61162-460 ohne Hinzufügen neuer Server oder umfassender Zugriffsausnahmen.

- Brücken- und Decksmannschaften: Weniger manuelle Handhabung; positionsbezogene Reefer-Überwachung „funktioniert einfach“ während Hafenaufenthalten und Wendemanövern.

Empfohlene Produkte

Robustel MG460 Gateway

MG-Kernbetriebssystem

RCMS Cloud-Geräteverwaltung

Sprechen Sie mit einem Experten

Wenn Ihr Reefer-Überwachungs-Workflow BAPLIE gemäß IACS UR E26/E27 und IEC 61162-460 erfordert, können wir Ihnen dabei helfen, ein kontrolliertes, auditierbares Austauschmuster für Ihre Flotte zu entwerfen.

Sprechen Sie mit einem Experten über Regelwerke, Bereitstellungsvorlagen und Änderungskontrolle, die Ihren Schiffsrichtlinien entsprechen.