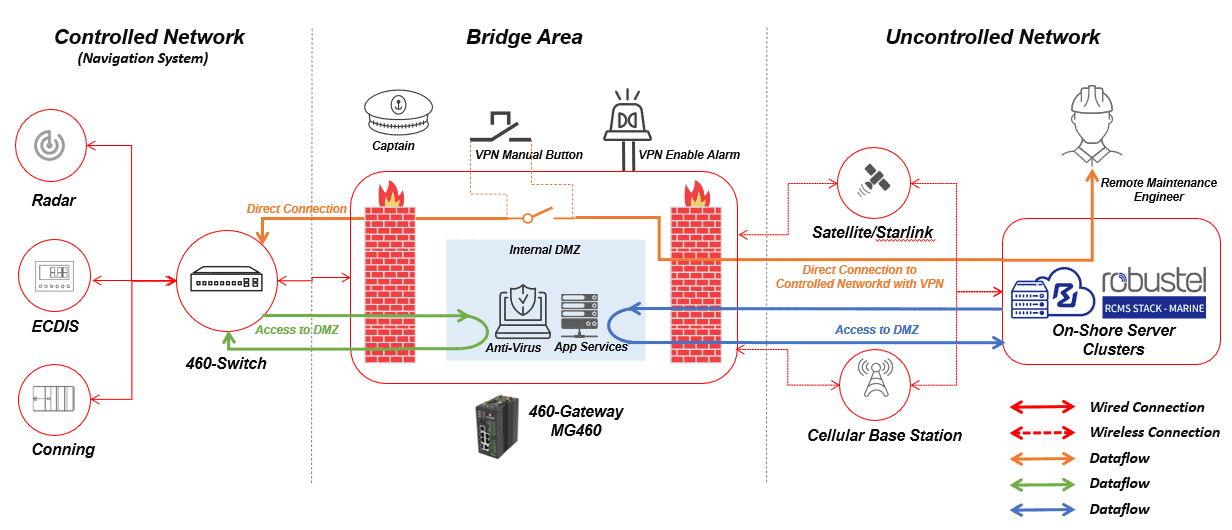

Schutz der ECDIS-Konnektivität mit IEC 61162-460-konformer Segmentierung

Ein Anwendungsbeispiel für Robustel

Anwendungsbeispiel – Wissenswertes auf einen Blick

Industrie

Seeschifffahrt (Handelsschiffe)

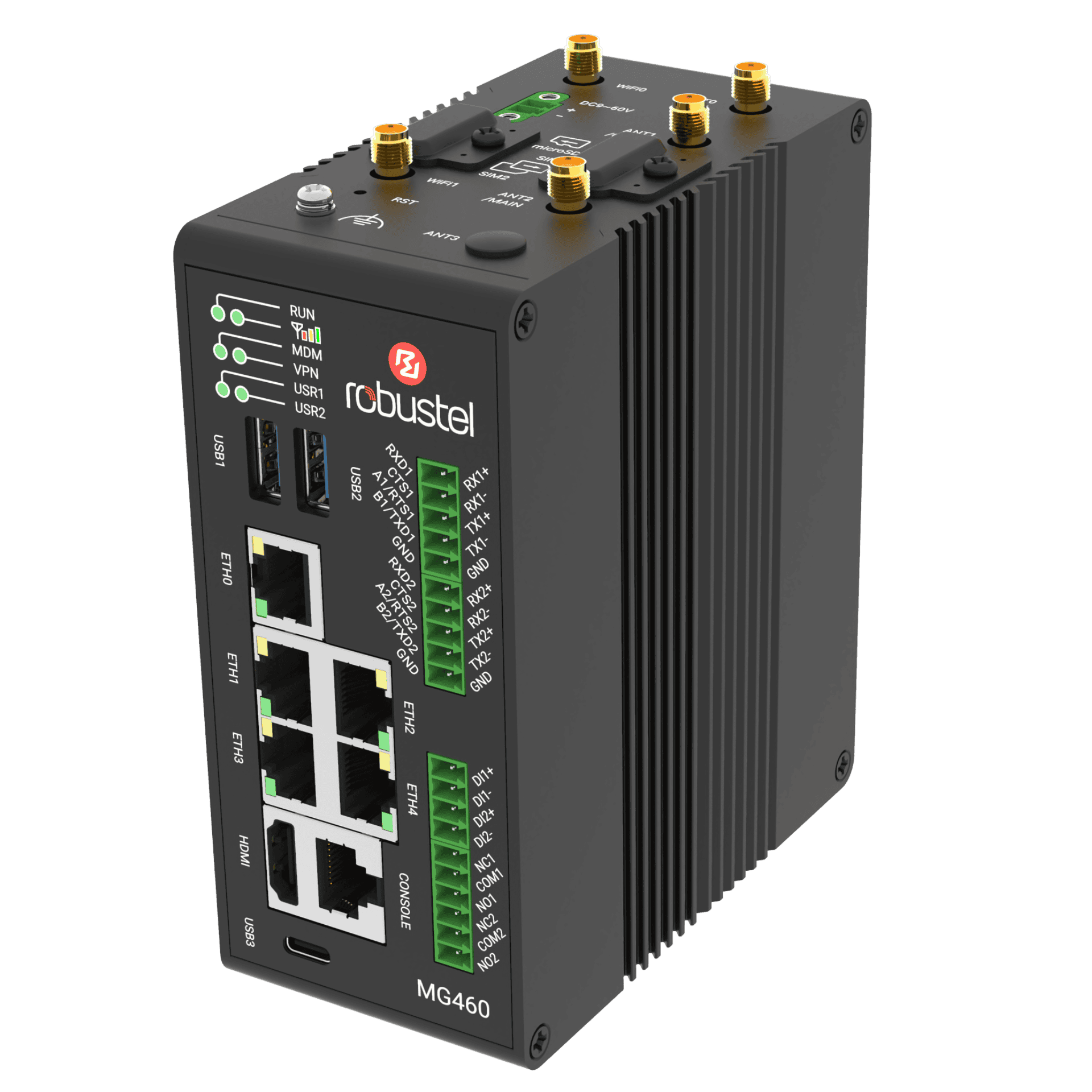

Produkt(e)

MG460-Gateway mit MG Core; RCMS (RobustLink, RobustVPN); optionale Edge-Datenverarbeitung, wo dies sinnvoll ist

Herausforderungen

Halten Sie das elektronische Kartendarstellungs- und Informationssystem (ECDIS) erreichbar, ohne das Brückennetzwerk offenzulegen; setzen Sie den Zugriff von Anbietern mit minimalen Berechtigungen durch; führen Sie signierte, überprüfbare Änderungen durch; bereiten Sie eindeutige Nachweise für die Bewertungen gemäß den einheitlichen Anforderungen UR E26 und UR E27 der International Association of Classification Societies (IACS) und gemäß IEC 61162-460 vor.

Erwartete Ergebnisse

IEC 61162-460-konforme Segmentierung auf der Brücke, vorhersehbare ECDIS-Datenpfade, kontrollierter Fernzugriff, schnellere und reibungslosere Inspektionen

ECDIS online halten, ohne die Brücke zu öffnen

ECDIS ist neben Radar, Automatischem Identifikationssystem (AIS), GNSS/NMEA-Talkern, VDR und Wartungs-Laptops das Herzstück der Navigation. Viele Brücken haben sich aus flachen Netzwerken und Ad-hoc-Zugriffspfaden entwickelt. Betreiber benötigen ein Standard-Gateway-Muster, das wichtige ECDIS-Dienste (Kartenaktualisierungen, Zeitsynchronisation, genehmigte Talker-/Listener-Flows) beibehält und gleichzeitig die Segmentierung durchsetzt und die Nachweise erbringt, die Auditoren für IACS UR E26/E27 und IEC 61162-460 erwarten.

Geschäftliche Herausforderungen

Segregation ohne Unterbrechung: Nur zulässige ECDIS-Datenströme zulassen (z. B. NTP, Kartenaktualisierungen, zugelassene Sender/Empfänger) und seitliche Bewegungen blockieren.

Zugriff für Anbieter mit Verantwortlichkeit: Ermöglichen Sie OEM-/Servicezugriff nur mit Rollenbindung, Zeitbeschränkungen und vollständiger Aktivitätsprotokollierung.

Änderungskontrolle: Halten Sie Firmware, Richtlinien und Konfigurationen signiert, protokolliert und reversibel, damit Audits mit Beweisen beginnen und nicht mit Erinnerungen.

Verschiedene Anbieter, verschiedene Medien: Ethernet- und serielle Gateways, unterschiedliche ECDIS-Versionen und ältere Geräte erfordern die Durchsetzung von Richtlinien, ohne dass ein vollständiger Austausch erforderlich ist.

Inspektionsbereitschaft: Bereitstellung von Topologie, Segmentierungsregeln, Konten/Rollen und Änderungshistorie gemäß den Cyber-Zielen der Normen IEC 61162-460 und IACS UR E26/E27.

Lösungsübersicht

So integrieren wir ECDIS in ein kontrolliertes, überprüfbares Design – ohne zusätzliche Betriebsprobleme. Wir beginnen mit einer konformen Gateway-Grundlage (MG460 mit MG Core), implementieren IEC 61162-460-konformeZonen und Richtlinien und fügen nur das hinzu, was für den Herstellerzugang und den Flottenbetrieb erforderlich ist. Das Ergebnis ist ein wiederholbares Muster, das Sie für alle Schiffsklassen einsetzen und der Klassifikationsgesellschaft sicher präsentieren können.

- Konforme Gateway-Grundlage: Führen Sie MG Core auf MG460 aus, um Segmentierung, Zugriff mit geringsten Rechten, standardmäßig deaktivierte Dienste, signierte Updates und umfassende Protokollierung durchzusetzen – unterstützt IACS UR E26/E27 und IEC 61162-460-kon forme Designs.

- Brücken-/OT-Segmentierung für ECDIS: Verwenden Sie VLANs und Firewall-Regeln, um die Bereiche Navigation/ECDIS, Wartung/Lieferanten und Besatzung/Gäste voneinander zu trennen. Erlauben Sie ausdrücklich erforderliche Datenflüsse und verhindern Sie seitliche Bewegungen.

- Kontrollierter Lieferantenzugang: Stellen Sie RobustVPN-Profile bereit, die an Rollen und Geräte gebunden sind, mit zeitlich begrenzten Anmeldedaten und dienstspezifischer Freigabe (z. B. nur ECDIS HTTPS/SSH während eines Wartungsfensters aktivieren). Die Aktivitäten werden zu Audit-Zwecken protokolliert.

- Flottenbetrieb in großem Maßstab: Mit RCMS können Sie Vorlagen pro Schiffsklasse standardisieren, über Zero-Touch in Betrieb nehmen, ringbasierte Firmware-/Richtlinien-Rollouts durchführen und die Konfiguration und Ereignishistorie über alle Schiffe hinweg verwalten.

Hinweis: ECDIS-Integrationen richten sich nach Ihrer Ausrüstungsliste und Ihrem klassenzugelassenen Plan. Das Gateway verändert keine zertifizierten Instrumente, sondern schützt, segmentiert und überwacht das umgebende Netzwerk.

Erwartete Kundenergebnisse

So sieht eine erfolgreiche Implementierung aus: Ergebnisse, die für Brückenteams, IT und Unterricht von Bedeutung sind.

- Inspektionsbereite Nachweise: Topologie, Regeln, Konten und Änderungshistorie auf Anfrage verfügbar – reibungslosere IACS UR E26/E27 -Gespräche und schnellere Audits.

- IEC 61162-460-konforme Segmentierung: Freie Zonen um ECDIS, in denen nur zugelassene Strömungen erlaubt sind.

- Vorhersehbare ECDIS-Verfügbarkeit: Erforderliche Dienste (Kartenaktualisierungen, Zeitsynchronisation, Talker/Listener-Verkehr) bleiben erreichbar, ohne das gesamte Brückennetzwerk offenzulegen.

- Kontrollierter, überprüfbarer Zugriff: Zugriff für Lieferanten mit minimalen Berechtigungen, zeitlich begrenzt und mit vollständigen Aktivitätsprotokollen.

- Signierte, reversible Änderungskontrolle: Änderungen an Firmware, Richtlinien und Konfigurationen werden versioniert und sind überprüfbar.

Empfohlene Produkte

Robustel MG460 Gateway

MG-Kernbetriebssystem

RCMS Cloud-Geräteverwaltung

Sprechen Sie mit einem Experten

Jeder Brückenstapel ist anders. Teilen Sie uns Ihr ECDIS-Modell, Ihr Navigationslayout und Ihre Klassenanforderungen mit – wir entwerfen ein Gateway-Muster, das ECDIS schützt, der Norm IEC 61162-460 entspricht und sich auf alle Ihre Schiffe skalieren lässt.