RobustOS Pro

Industrielles Linux, das Ihre Anwendungen an den Rand bringt

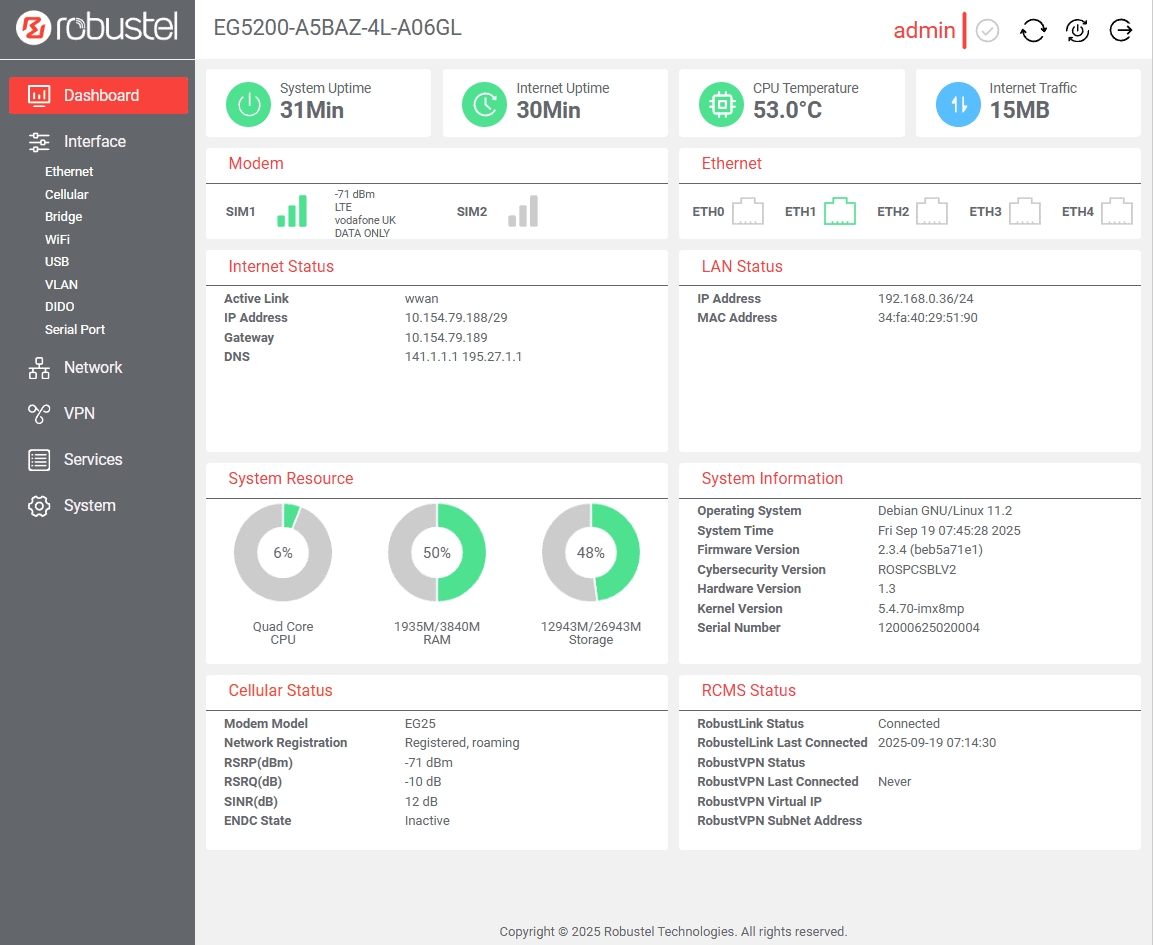

RobustOS Pro bietet eine vollständige Debian-Umgebung für Robustel-Gateways, sodass Sie Container und native Linux-Anwendungen neben dem Prozess ausführen können, nicht nur in der Cloud. Teams verwenden ihre vertrauten Linux-Tools, Bibliotheken und Build-Pipelines und stellen sie dann auf bewährter Industriehardware mit Router-tauglicher Netzwerkunterstützung bereit. Sie beginnen lokal auf einem einzelnen Gerät mit einem übersichtlichen Web-Manager und einer CLI, standardisieren die Art und Weise, wie Anwendungen gestartet und fortgeführt werden, und können dann sicher vorwärts oder rückwärts rollen, wenn Sie bereit sind zu skalieren.

Sie sind sich nicht sicher, welches IoT-Betriebssystem für Ihr Unternehmen das richtige ist? Klicken Sie auf die Schaltfläche unten, um noch heute mit einem Produktspezialisten von Robustel zu sprechen.

Eine industrielle Linux-Plattform für Unternehmen, die Anwendungen an den Rand verlagern

Operationsleiter

Konsolidieren Sie Boxen, indem Sie Ihre Anwendungen auf dem Robustel-Gateway ausführen, dem Sie bereits vertrauen. Beginnen Sie lokal an einem Standort, überprüfen Sie die Leistung und Wiederherstellung und standardisieren Sie dann Images und Rollbacks, damit die Skalierung vorhersehbar ist. Sie benötigen weniger Vor-Ort-Einsätze und müssen nur ein einziges Gerät sichern, überwachen und unterstützen.

Netzwerktechniker

Arbeiten Sie mit einer Standard-Debian-Umgebung und behalten Sie dabei die Netzwerkfunktionen auf Router-Niveau bei. Legen Sie Versionen fest, signieren Sie Pakete und sorgen Sie für saubere Upgrade- und Rollback-Pfade, damit Änderungen kontrolliert und überprüfbar sind. RCMS kann Router-Workflows auf Flottenebene spiegeln; Debian-Container und -Pakete werden weiterhin auf dem Gerät verwaltet.

Entwickler und Integratoren

Versenden Sie zunächst Container oder erstellen Sie native Apps mit dem RobustOS Pro SDK, wenn Sie eine enge Integration benötigen. Zeigen Sie Einstellungen in der Benutzeroberfläche des Geräts an, steuern Sie die Startreihenfolge und Persistenz und nutzen Sie Protokolle und Diagnosen zur Fehlerbehebung vor Ort. Portieren Sie vorhandenen Linux-Code mit minimalem Aufwand und behalten Sie einen bekanntermaßen funktionierenden Build für eine schnelle Rückstellung bei.

Warum Debian auf dem Gateway?

Eine Standard-Linux-Benutzeroberfläche, die Sie bereits kennen

RobustOS Pro basiert auf Debian, sodass Entwickler und Integratoren auf gängige Paketmanager, Bibliotheken und Sprachen zurückgreifen können, anstatt auf einen maßgeschneiderten Embedded-Stack. Das verkürzt die Einarbeitungszeit, beschleunigt PoCs und vereinfacht die Übergabe durch Anbieter, da die Plattform genauso aussieht und funktioniert wie das Linux, das Ihre Teams täglich verwenden.

Speziell für Edge-Anwendungen entwickelt, nicht nur für das Routing

Container und native Apps laufen auf dem Gerät mit expliziter Kontrolle über die Eigentumsrechte an Diensten, die Startreihenfolge und die Persistenz. Sie entscheiden, ob ein Dienst von RobustOS Pro (UI/CLI-gesteuert) verwaltet wird oder einer Drittanbieter-Laufzeitumgebung/Shell überlassen wird (ideal, wenn Sie ihn wie einen Standard-Linux-Dienst behandeln möchten). In beiden Fällen behalten Sie einen einzigen Bezugspunkt für das Verhalten des Geräts.

Lange Lebensdauer mit klarem Sicherheitspfad

Industrieprojekte haben eine Lebensdauer von mehreren Jahren. RobustOS Pro folgt einem 10-jährigen Software-Lebenszyklus mit kritischen Sicherheitspatches und hochprioritären Korrekturen, die über diesen Zeitraum hinweg verfügbar sind. Automatisierte Sicherheitsupdates werden unterstützt, sofern Ihre Änderungskontrolle dies zulässt. Das bedeutet weniger Überraschungen hinsichtlich der Plattform und einfachere Compliance-Berichte im Laufe der Zeit.

Entwickelt, um Extrembedingungen standzuhalten

Stromausfälle, Kaltstarts und nicht zugängliche Standorte sind in der Praxis Realität. Das Dateisystemdesign schützt die Systemintegrität während Upgrades oder Downgrades und ermöglicht Ihnen eine schnelle Rücksetzung auf die Standardeinstellungen, wenn ein Build fehlerhaft ist, sodass Sie jederzeit zu einem bekanntermaßen fehlerfreien Zustand zurückkehren können, ohne die Hardware austauschen zu müssen. Mit Flash Manager können Sie das Verhalten des Images und den Verschleiß des Flash-Speichers vor und nach Tests überprüfen.

Entwicklerfreiheit mit Struktur

Die gängigsten Sprachen sind willkommen (C/C++, Python, Java, Node.js und mehr). RobustOS Pro folgt dem Debian-Modell: Ab Version 2.4.0 erzwingt das System keine Überprüfung der App-Signatur mehr. Sie installieren aus Ihrem vertrauenswürdigen APT-Repository oder laden eine lokale .deb-Datei hoch – Ihre Lieferkette, Ihre Regeln. Das SDK bietet klare Hardware-Schnittstellenspezifikationen und Integrations-Hooks, sodass Releases wiederholbar, dokumentiert und über Ihre Änderungskontrolle und RCMS-Aktivitätsprotokolle überprüfbar bleiben.

Anwendungen am Rand – Was Sie ausführen können und wie es funktioniert

Beginnen Sie mit einem Gerät, fügen Sie die wichtigen Dienste hinzu und skalieren Sie, wenn Sie bereit sind. RobustOS Pro bietet Ihnen zwei klare Wege – Container für Geschwindigkeit und Portabilität, native Apps für eine enge Integration –, sodass IT/OT für jeden Dienst das richtige Maß an Kontrolle wählen kann.

Wie Sie es ausführen

- Zuerst die Container. Verpacken Sie Datenerfassung, Protokollübersetzung, lokale APIs oder Analysen als Container unter Verwendung Ihrer bestehenden Toolchain. Auf dem Gerät legen Sie Ressourcen und Umgebungsvariablen fest, steuern die Startreihenfolge und entscheiden, ob der Dienst von RobustOS Pro (UI/CLI-Steuerung) verwaltet oder als Drittanbieter-Komponente behandelt wird, die mit eigenen Tools verwaltet wird. Dies schafft ein Gleichgewicht zwischen zentraler Steuerung und Entwicklerautonomie.

- Native Apps mit dem SDK. Das SDK unterstützt zwei Kernszenarien:

(a) Portierung und Anpassung – Portieren Sie Apps, die für allgemeines Linux (z. B. Raspberry Pi) entwickelt wurden, auf Robustel-Hardware. Verwenden Sie die Hardware-Schnittstellenspezifikationen des SDK, um die E/A-Schicht anzupassen, damit Ihr Code zuverlässig auf unserer Plattform ausgeführt wird.

(b) Integration und Anpassung – Wenn Sie eine einheitliche Steuerung über den Web Manager und die CLI des Geräts wünschen, führen Sie eine sekundäre Entwicklung mit dem SDK durch, um Einstellungen, Status und Aktionen in der Benutzeroberfläche anzuzeigen.

Installieren und aktualisieren Sie über Ihr APT-Repo oder einen lokalen .deb-Upload; verwalten Sie den Lebenszyklus mit Systemdiensten und RCMS-Ringen, damit Änderungen reversibel und überprüfbar bleiben. - Portieren Sie vorhandene Linux-Software. Die Umgebung zielt auf ARMv8 im gesamten Robustel-Gateway-Portfolio ab, sodass viele Projekte mit minimalen Änderungen von gängigen Einplatinencomputern oder kleinen Embedded-PCs migriert werden können – und dabei ein industrielles Gehäuse und eine Netzwerkverbindung auf Router-Niveau erhalten.

Was Sie ausführen werden (und warum)

- Datenerfassung und Protokollüberbrückung. Serielle oder Feldbusse abfragen, Werte normalisieren und bei ausreichender Verbindung weiterleiten. Sie reduzieren die Hardware, verringern die Latenz und sorgen dafür, dass ältere Anlagen weiterhin mit modernen Systemen kommunizieren können.

- Lokale APIs und Steuerungsdienste. Stellen Sie eine kleine HTTP- oder gRPC-API für die Website-Logik oder Tools von Drittanbietern bereit, damit Entscheidungen auch bei Unterbrechungen der Backhaul-Verbindung vor Ort getroffen werden können.

- Datenreduktion und Edge-Analysen. Filtern, deduplizieren und bewerten Sie Ereignisse, bevor Sie sie an die Cloud senden. Sie sparen Bandbreite und verbessern die Reaktionszeiten, ohne die vorgelagerten Systeme zu ändern.

- Ereignisbehandlung und Alarme. Lösen Sie Aktionen anhand von E/A-, seriellen oder Anwendungszuständen aus und protokollieren Sie die Ergebnisse für Audits. Lokale Reaktionen bleiben schnell und vorhersehbar.

- LoRaWAN-Forwarder (bei unterstützten Modellen). Leiten Sie Pakete an den von Ihnen gewählten Netzwerkserver weiter, ohne eine weitere Box hinzuzufügen – so bleiben Funk, Routing und Anwendungen in einem Gerät vereint.

Bringen Sie Ihren lokalen Workflow in die Cloud

Alles, was Sie auf dem Gerät tun, kann in RCMS mit denselben Menüs und derselben Logik gespiegelt werden. Planen Sie Upgrades, übertragen Sie Konfigurationen, überwachen Sie den Zustand und führen Sie Diagnosen an einem Standort oder an Tausenden von Standorten durch, ohne Ihre lokale Arbeitsweise zu ändern.

Innen und außen sicher

Sie verwalten die Anwendungssicherheit auf dem Gerät; Robustel sichert die Plattform, auf der es läuft. Das Ergebnis ist ein ausgewogenes Modell, bei dem lokale Kontrolle und externe Sicherheit zusammenwirken.

Sicher im Inneren (Ihre Steuerungen)

RobustOS Pro wird mit einem gehärteten Netzwerkstack und Richtlinienkontrollen ausgeliefert, die für die IT- und OT-Realitäten in Unternehmen entwickelt wurden. Sie legen den Zugriff am Rand mit Firewall-Zonen, rollenbasierter Verwaltung und verschlüsselten Verwaltungspfaden fest.

- Sie können den Verwaltungszugriff sperren. Aktivieren Sie HTTPS und SSH nur bei Bedarf, verknüpfen Sie sie mit Ihren eigenen Zertifikaten und beschränken Sie den Zugriff auf den Web Manager oder die CLI.

- Firewall und Zonen. Kontrollieren Sie die Weiterleitung zwischen LAN, WAN und anderen Zonen; entscheiden Sie, ob das Gerät auf Ping reagiert; sorgen Sie für eine klare Trennung zwischen den Segmenten.

- Standardbasiertes VPN. Verwenden Sie IPsec und OpenVPN mit Ihren eigenen Zertifizierungsstellen, Schlüsseln und CRLs. Der integrierte Zertifikatsmanager zentralisiert Dateien für eine schnelle Bereitstellung und Prüfung.

- Protokolle und Diagnosen für Audits. Erstellen und laden Sie Systemprotokolle und Diagnosepakete herunter, um Änderungsüberprüfungen und die Reaktion auf Vorfälle zu unterstützen.

Debian-native Absicherung (die Grundlage)

RobustOS Pro basiert auf Debian und bietet vorhersehbare Wartung, signierte Softwarebereitstellung und moderne Kernel-Funktionen.

- Signierte Paketzustellung. Debians APT verwendet kryptografische Signaturen (apt-secure), um die Metadaten des Repositorys und die Integrität der Pakete vor der Installation zu überprüfen.

- Automatische Sicherheitsupdates. RobustOS Pro unterstützt die automatische Installation von Sicherheitspatches, sodass Flotten mit minimalem Aufwand auf dem neuesten Stand bleiben können.

- Langfristige Sicherheitswartung. Das Betriebssystem basiert auf Debian 11 mit einem zehnjährigen Software-Lebenszyklus, der kritische Sicherheitskorrekturen umfasst und Teams einen stabilen Plan für die langfristige Zukunft bietet.

- Rollen- und Privilegientrennung. Detaillierte Rollen in Web Manager sowie ein separater sudo-Benutzer für den Linux-Shell-Zugriff helfen Ihnen dabei, bei Vorgängen und Anwendungen das Prinzip der geringsten Privilegien durchzusetzen.

- Signierte App-Installationen über SDK. Ihre eigenen .deb-Pakete werden während der Installation signiert und validiert, wodurch eine Vertrauenskette für interne Apps entsteht.

- Geheimnisse und Zertifikate unter Ihrer Kontrolle. Importieren Sie Zertifizierungsstellen, Schlüssel und PKCS#12-Pakete und verschlüsseln Sie geheime Daten, die auf dem Gerät gespeichert sind.

Von außen überprüft (unsere Zusicherung)

Ihr Team sorgt für die Bereitstellung, wir sorgen für das Betriebssystem, das dahintersteht. Robustel führt kontinuierlich Penetrationstests und strukturierte Release-Prozesse durch, damit Sie sicher planen können.

- Unabhängige Penetrationstests und Beratung. RobustOS Pro wird von Bulletproof bewertet, wie in unserer öffentlichen Sicherheitspartnerschaft angekündigt.

- Regelmäßige Sicherheitsupdates und dokumentierte Aktualisierungen. Sie erhalten einen klaren Zeitplan für Korrekturen an Kernkomponenten und transparente Versionshinweise.

RobustOS oder RobustOS Pro?

RobustOS ist das Standardbetriebssystem für unsere Router und Modems. Es bietet sichere Vernetzung, Flottenmanagement und ein SDK für Erweiterbarkeit. RobustOS Pro ist eine separate Linux-Debian-basierte Umgebung für industrielle Computeranwendungen und containerisierte Anwendungen. Entscheiden Sie sich für RobustOS für die Netzwerksteuerung und den Flottenbetrieb; wählen Sie RobustOS Pro, wenn Sie neben dem Routing auch Edge-Computing und Container-Orchestrierung benötigen.

Für die reale Welt entwickelt (Zuverlässigkeit und Dateisystem)

Abgelegene Standorte sind mit Stromausfällen, eingeschränktem Zugang und langen Lebensdauern konfrontiert. RobustOS Pro ist so konzipiert, dass Änderungen vorhersehbar sind und die Wiederherstellung schnell erfolgt, mit klaren Pfaden zurück zu einem bekanntermaßen funktionierenden Zustand.

Highlights zur Resilienz

- Transaktionale Upgrades und sichere Rollbacks: Wenden Sie Builds auf einige wenige Einheiten an, validieren Sie sie und führen Sie sie dann aus. Wenn etwas nicht funktioniert, führen Sie eine saubere Rückstellung ohne Neukonfiguration durch und behalten Sie die Konfiguration gegebenenfalls bei.

- Mehrschichtiges Dateisystem für Stromausfallsicherheit: Schützen Sie das Basissystem, während Schreibvorgänge in einer separaten Schicht gespeichert werden, sodass auch bei einem unerwarteten Stromausfall eine bekannte Baseline gebootet werden kann.

- Journaling und Integritätsprüfungen: Verwenden Sie ein Journaling-Dateisystem und eine Überprüfung beim Systemstart, um das Risiko einer Beschädigung nach einem Hard-Power-Cycle zu verringern.

- Überwachungs- und Selbstheilungsdienste: Verlassen Sie sich auf Hardware- und Service-Überwachungsdienste mit Neustartrichtlinien, damit kritische Workloads ohne Vor-Ort-Einsatz wiederhergestellt werden können.

- Ressourcenisolierung für „laute Nachbarn“: Begrenzen Sie die CPU- und Speicherauslastung pro Dienst oder Container, damit eine einzelne Aufgabe nicht das Routing, die Telemetrie oder die Verwaltung beeinträchtigt.

- Deterministische Persistenz: Speichern Sie den App-Status in definierten Verzeichnissen, behalten Sie temporäre Daten im RAM und rotieren Sie Protokolle mit Begrenzungen, damit das Verhalten über Neustarts und Versionen hinweg vorhersehbar bleibt.

- Flash-Gesundheitstransparenz: Überwachen Sie den Flash-Verschleiß und die E/A-Trends, damit Sie Wartungsarbeiten planen können, bevor Speicherprobleme auftreten.

- Mehrere Reset-Pfade: Wählen Sie die richtige Wiederherstellungsstufe – vom Neustart eines Dienstes bis hin zum Zurücksetzen auf die Standardeinstellungen oder einer vollständigen Werkswiederherstellung –, damit Teams Probleme schnell beheben können.

- Diagnose, der Sie vertrauen können: Erstellen Sie Support-Pakete mit Systemprotokollen, Kernel-Meldungen und Konfigurations-Snapshots; führen Sie lokal Tools zur Paketerfassung und Schnittstellenanalyse aus, um zu belegen, was passiert ist.

Wo die Robustel Edge Gateway-Erfahrung einen Mehrwert bietet

RobustOS Pro und das Robustel Edge Gateway sind als eine Plattform konzipiert. Industrielle Hardware mit Netzwerkfunktionen auf Router-Niveau sowie eine vollständige Debian-Umgebung für Ihre Anwendungen. Der Mehrwert entsteht durch das Zusammenspiel beider Komponenten: Das Betriebssystem bietet Ihnen Entwicklerfreiheit und Governance, während das Gateway Ihnen robuste Leistung, E/A und Verbindungen bietet, auf die Sie sich im Einsatz verlassen können.

Warum Robustel Edge Gateways und RobustOS Pro?

- Ersetzen Sie einen Embedded-PC: Verlagern Sie Ihren Protokollkonverter und Ihre Regel-Engine in Container oder eine signierte native App auf demselben Gerät, das Routing und Sicherheit bietet. Sie behalten vertraute Linux-Workflows bei und profitieren gleichzeitig von industrieller Leistung und EMC, Hardware- und Service-Watchdogs, integrierten seriellen und DI/DO-Schnittstellen sowie einem deterministischen Boot- und Wiederherstellungspfad mit Ferndiagnose – alles auf einer einzigen integrierten Plattform.

- Brownfield-Integration: Verbinden Sie Modbus RTU/TCP und andere serielle Geräte mit modernen APIs oder MQTT, ohne Ihren gesamten Stack neu aufbauen zu müssen. Die Ports und E/A des Gateways bieten Ihnen einen sauberen physischen Zugriff. RobustOS Pro führt den Container oder die native App aus, die Tags zuordnet und validiert. Die Router-Basis kümmert sich unauffällig um NAT, Firewalling, VLANs und VPN, sodass sich Ihre Anwendung ganz auf die Domänenlogik konzentrieren kann.

- Betrieb bei schlechter Konnektivität: Behalten Sie die Standortlogik lokal auf RobustOS Pro und nutzen Sie Store-and-Forward, um Daten bei Verbindungsausfällen zu schützen. Das Gateway verwaltet die Verbindungsintegrität, das Policy Routing und die QoS, um den Pfad vorhersehbar zu machen, während das Betriebssystem Journaling, Ressourcensteuerung und ein mehrschichtiges Dateisystem bereitstellt, sodass Dienste nach Stromausfällen sauber wiederhergestellt werden und mit bekanntem Status zurückkehren.

- All-in-One-Edge-Gateway: Ersetzen Sie eine Kette aus Router, Protokollbox und Einplatinencomputer durch ein einziges Robustel-Gerät mit RobustOS Pro. Sie reduzieren Fehlerquellen, Netzteile und Verkabelung und erhalten eine einzige Sicherheitsfläche, eine einzige Stückliste und einen einzigen Lebenszyklus für Patches, Audits und Ersatzteilbestände. So senken Sie Kosten und Platzbedarf und verbessern gleichzeitig die durchschnittliche Reparaturzeit und die Klarheit der Ursachen.

Hinweis: RCMS kann bei Bedarf Router-Operationen in großem Maßstab spiegeln; Debian-Container und -Pakete werden weiterhin auf dem Gerät verwaltet.

Arbeiten Sie mit IoT-Experten zusammen, die Ihr Branchenwissen respektieren.

Sie kennen Ihre Branche am besten. Wir bringen fundiertes Fachwissen in der Entwicklung und Bereitstellung von IoT-Geräten mit und setzen Ihre Ziele in stabile Designs, wiederholbare Profile und reibungslose Rollouts um. Gemeinsam bauen wir eine langfristige Partnerschaft auf, die Skalierbarkeit, Wachstum und Effizienz unterstützt.

Zusätzliche Informationen

Sind Sie neu im Betrieb von Debian am Edge oder in der Verlagerung von Workloads von einem kleinen PC oder Pi auf ein Gateway? Die folgenden Antworten erklären, wie RobustOS Pro Container und native Anwendungen auf einem Robustel Edge-Gateway ausführt, was RCMS leistet (Router-Operationen) und was nicht (Debian-Pakete und Container) und wie wir mit Sicherheit, Updates und Wiederherstellung in der Praxis umgehen. Wenn Ihre Frage nicht beantwortet wurde, wenden Sie sich an einen Techniker, und wir werden den besten Weg für Ihr Projekt finden.