Pourquoi je n'arrive pas à me connecter à mon routeur avec le bon mot de passe ?

De nombreux utilisateurs ont peut-être déjà rencontré ce problème : malgré la saisie répétée du mot de passe correct, ils ne parviennent pas à se connecter au routeur.

Ne soyez pas surpris : la fenêtre de connexion s'est automatiquement verrouillée afin de protéger le routeur contre les cyberattaques.

Cette situation se rencontre le plus souvent dans les appareils dotés d'une adresse IP publique. Étant donné que les adresses IP publiques sont accessibles depuis n'importe quel ordinateur, les appareils connectés à ces réseaux sont de plus en plus souvent la cible d'attaques malveillantes.

Ils commenceraient par utiliser un outil pour scanner les ports web standard tels que 80 et 443. À l'aide de méthodes exhaustives de force brute, les pirates tenteraient de se connecter à l'aide de différents mots de passe afin de pirater le compte.

Si vous pouviez accéder à un routeur via TELNET/SSH, vous verriez une fenêtre de dialogue comme celle illustrée ci-dessous :

Il ne faut pas longtemps pour tenter plus de 10 000 connexions, et l'outil d'application peut fonctionner automatiquement jour et nuit, jusqu'à ce qu'il trouve le nom d'utilisateur et le mot de passe corrects.

Comme mentionné ci-dessus, afin d'empêcher que l'appareil ne soit continuellement attaqué, le système verrouille la fenêtre de connexion.

Pour les utilisateurs qui dépendent d'une adresse IP publique, il est fortement recommandé de mettre en place une stratégie de protection, essentiellement pour empêcher des parties non fiables d'accéder à l'appareil.

Les suggestions sont les suivantes :

1. Désactivez les connexions à distance inutiles.

Par exemple, j'utilise généralement uniquement l'interface Web pour accéder à l'appareil. Ainsi, lorsque l'accès à distance SSH/TELNET/HTTP est désactivé, la seule option restante pour y accéder est HTTPS.

Cela réduit les possibilités de connexion pour les personnes indésirables.

2. Configurez une liste d'autorisation (anciennement appelée « liste blanche ») afin que seules les personnes de confiance puissent accéder à l'appareil.

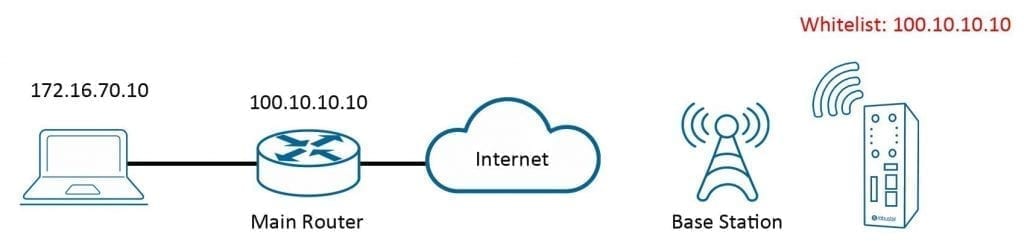

Lorsque vous définissez une adresse dans la liste blanche, veuillez noter que l'adresse IP doit être l'adresse IP sortante, et non votre hôte interne.

Dans l'exemple de topologie ci-dessous, vous pouvez voir que la liste d'autorisation approuve l'adresse IP 100.10.10.10, qui est le routeur IP principal du bureau utilisé pour communiquer avec un réseau public, et non l'adresse IP hôte 172.16.70.10.

3. Modifiez le port du serveur Web pour un port inconnu. Les ports 80 et 443 sont les ports standard des services Web, que les pirates informatiques scannent généralement.

En combinant cette approche avec la première étape (ne laisser que le protocole https pour l'accès et passer à un port que seules les personnes de confiance connaissent), le visiteur malveillant ne pourra pas accéder au service web de l'appareil car il ne connaît pas le port.

Par exemple, il est réglé sur 47008 lors de l'accès à cet appareil. L'adresse serait donc https://xx.xx.xx.xx:47008.